防火墙怎么设置指定ip访问服务器信息_防火墙设置ip访问权限

1.H3C防火墙怎么设置

2.华为防火墙怎么设置外网访问内网服务器上的数据库

3.CISCO ASA5510防火墙 如何配置指定内部IP上外网,我是新手,请举例最好

4.方正方通 防火墙 设定某些IP不可以访问外网 怎么设置?

这是端口映射的问题

先登陆路由器,具体的地址看路由器反面说明,一般为192.168.1.1

点击左边导航的“转发规则-虚拟服务器”,它的功能就是用来端口映射。有的路由器可能有时候不叫这个名称,但有同样的这里找一下

例如ip为192.168.1.102,点击添加新条目。把本机的ip和想对外开放的web端口80写上,协议为all,然后保存退出,如图即可.DMZ相当于把自己的主机的所有端口都一对一映射到路由,不建议使用。

H3C防火墙怎么设置

目前已经发布的英文版windows xp service pack 2(sp2)包括了全新的windows防火墙,即以前所称的internet连接防火墙(icf)。windows防火墙是一个基于主机的状态防火墙,它丢弃所有未请求的传入流量,即那些既没有对应于为响应计算机的某个请求而发送的流量(请求的流量),也没有对应于已指定为允许的未请求的流量(异常流量)。windows防火墙提供某种程度的保护,避免那些依赖未请求的传入流量来攻击网络上的计算机的恶意用户和程序。

在windows xp sp2中,windows防火墙有了许多新增特性,其中包括:

默认对计算机的所有连接启用、应用于所有连接的全新的全局配置选项、用于全局配置的新增对话框集、全新的操作模式、启动安全性、本地网络限制、异常流量可以通过应用程序文件名指定对internet协议第6版(ipv6)的内建支持

采用netsh和组策略的新增配置选项

本文将详细描述用于手动配置全新的windows防火墙的对话框集。与windows xp(sp2之前的版本)中的icf不同,这些配置对话框可同时配置ipv4和ipv6流量。

windows xp(sp2之前的版本)中的icf设置包含单个复选框(在连接属性的“高级”选项卡上“通过限制或阻止来自internet对此计算机的访问来保护我的计算机和网络”复选框)和一个“设置”按钮,您可以使用该按钮来配置流量、日志设置和允许的icmp流量。

在windows xp sp2中,连接属性的“高级”选项卡上的复选框被替换成了一个“设置”按钮,您可以使用该按钮来配置常规设置、程序和服务的权限、指定于连接的设置、日志设置和允许的icmp流量。

“设置”按钮将运行全新的windows防火墙控制面板程序(可在“网络和internet连接与安全中心”类别中找到)。

新的windows防火墙对话框包含以下选项卡:

“常规” “异常” “高级” “常规”选项卡

在“常规”选项卡上,您可以选择以下选项:

“启用(推荐)”

选择这个选项来对“高级”选项卡上选择的所有网络连接启用windows防火墙。

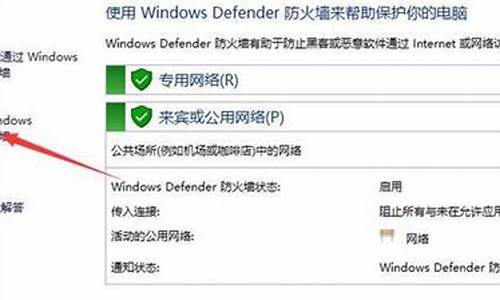

windows防火墙启用后将仅允许请求的和异常的传入流量。异常流量可在“异常”选项卡上进行配置。

“不允许异常流量”

单击这个选项来仅允许请求的传入流量。这样将不允许异常的传入流量。“异常”选项卡上的设置将被忽略,所有的连接都将受到保护,而不管“高级”选项卡上的设置如何。

“禁用”

选择这个选项来禁用windows防火墙。不推荐这样做,特别是对于可通过internet直接访问的网络连接。

注意对于运行windows xp sp2的计算机的所有连接和新创建的连接,windows防火墙的默认设置是“启用(推荐)”。这可能会影响那些依赖未请求的传入流量的程序或服务的通信。在这样的情况下,您必须识别出那些已不再运作的程序,将它们或它们的流量添加为异常流量。许多程序,比如internet浏览器和电子邮件客户端(如:outlook express),不依赖未请求的传入流量,因而能够在启用windows防火墙的情况下正确地运作。

如果您在使用组策略配置运行windows xp sp2的计算机的windows防火墙,您所配置的组策略设置可能不允许进行本地配置。在这样的情况下,“常规”选项卡和其他选项卡上的选项可能是灰色的,而无法选择,甚至本地管理员也无法进行选择。

基于组策略的windows防火墙设置允许您配置一个域配置文件(一组将在您连接到一个包含域控制器的网络时所应用的windows防火墙设置)和标准配置文件(一组将在您连接到像internet这样没有包含域控制器的网络时所应用的windows防火墙设置)。这些配置对话框仅显示当前所应用的配置文件的windows防火墙设置。要查看当前未应用的配置文件的设置,可使用netsh firewall show命令。要更改当前没有被应用的配置文件的设置,可使用netsh firewall set命令。

“异常”选项卡

在“异常”选项卡上,您可以启用或禁用某个现有的程序或服务,或者维护用于定义异常流量的程序或服务的列表。当选中“常规”选项卡上的“不允许异常流量”选项时,异常流量将被拒绝。

对于windows xp(sp2之前的版本),您只能根据传输控制协议(tcp)或用户数据报协议(udp)端口来定义异常流量。对于windows xp sp2,您可以根据tcp和udp端口或者程序或服务的文件名来定义异常流量。在程序或服务的tcp或udp端口未知或需要在程序或服务启动时动态确定的情况下,这种配置灵活性使得配置异常流量更加容易。

已有一组预先配置的程序和服务,其中包括:

文件和打印共享、远程助手(默认启用)、远程桌面、upnp框架,这些预定义的程序和服务不可删除。

如果组策略允许,您还可以通过单击“添加程序”,创建基于指定的程序名称的附加异常流量,以及通过单击“添加端口”,创建基于指定的tcp或udp端口的异常流量。

当您单击“添加程序”时,将弹出“添加程序”对话框,您可以在其上选择一个程序或浏览某个程序的文件名。

当您单击“添加端口”时,将弹出“添加端口”对话框,您可以在其中配置一个tcp或udp端口。

全新的windows防火墙的特性之一就是能够定义传入流量的范围。范围定义了允许发起异常流量的网段。在定义程序或端口的范围时,您有两种选择:

“任何计算机”

允许异常流量来自任何ip地址。

“仅只是我的网络(子网)”

仅允许异常流量来自如下ip地址,即它与接收该流量的网络连接所连接到的本地网段(子网)相匹配。例如,如果该网络连接的ip地址被配置为 192.168.0.99,子网掩码为255.255.0.0,那么异常流量仅允许来自192.168.0.1到192.168.255.254范围内的 ip地址。

当您希望允许本地家庭网络上全都连接到相同子网上的计算机以访问某个程序或服务,但是又不希望允许潜在的恶意internet用户进行访问,那么“仅只是我的网络(子网)”设定的地址范围很有用。

一旦添加了某个程序或端口,它在“程序和服务”列表中就被默认禁用。

在“异常”选项卡上启用的所有程序或服务对“高级”选项卡上选择的所有连接都处于启用状态。

“高级”选项卡

“高级”选项卡包含以下选项:

网络连接设置、安全日志、icmp、默认设置

“网络连接设置”

在“网络连接设置”中,您可以:

1、指定要在其上启用windows防火墙的接口集。要启用windows防火墙,请选中网络连接名称后面的复选框。要禁用windows防火墙,则清除该复选框。默认情况下,所有网络连接都启用了windows防火墙。如果某个网络连接没有出现在这个列表中,那么它就不是一个标准的网络连接。这样的例子包括internet服务提供商(isp)提供的自定义拨号程序。

2、通过单击网络连接名称,然后单击“设置”,配置单独的网络连接的高级配置。

如果清除“网络连接设置”中的所有复选框,那么windows防火墙就不会保护您的计算机,而不管您是否在“常规”选项卡上选中了“启用(推荐)”。如果您在“常规”选项卡上选中了“不允许异常流量”,那么“网络连接设置”中的设置将被忽略,这种情况下所有接口都将受到保护。

当您单击“设置”时,将弹出“高级设置”对话框。

在“高级设置”对话框上,您可以在“服务”选项卡中配置特定的服务(仅根据tcp或udp端口来配置),或者在“icmp”选项卡中启用特定类型的icmp流量。

这两个选项卡等价于windows xp(sp2之前的版本)中的icf配置的设置选项卡。

“安全日志”

在“安全日志”中,请单击“设置”,以便在“日志设置”对话框中指定windows防火墙日志的配置,

在“日志设置”对话框中,您可以配置是否要记录丢弃的数据包或成功的连接,以及指定日志文件的名称和位置(默认设置为systemrootpfirewall.log)及其最大容量。

“icmp”

在“icmp”中,请单击“设置”以便在“icmp”对话框中指定允许的icmp流量类型,

在“icmp”对话框中,您可以启用和禁用windows防火墙允许在“高级”选项卡上选择的所有连接传入的icmp消息的类型。icmp消息用于诊断、报告错误情况和配置。默认情况下,该列表中不允许任何icmp消息。

诊断连接问题的一个常用步骤是使用ping工具检验您尝试连接到的计算机地址。在检验时,您可以发送一条icmp echo消息,然后获得一条icmp echo reply消息作为响应。默认情况下,windows防火墙不允许传入icmp echo消息,因此该计算机无法发回一条icmp echo reply消息作为响应。为了配置windows防火墙允许传入的icmp echo消息,您必须启用“允许传入的echo请求”设置。

“默认设置”

单击“还原默认设置”,将windows防火墙重设回它的初始安装状态。

当您单击“还原默认设置”时,系统会在windows防火墙设置改变之前提示您核实自己的决定。

华为防火墙怎么设置外网访问内网服务器上的数据库

1、首先我们进入H3C防火墙界面,接着进入WEB将接口改为二层模式,

2、在将二层模式的接口划到Trust安全域中。

3、点击界面左侧快捷菜单栏里的防火墙选项。

4、进行配置安全策略,安全策略配置完如图。

5、配置其他网段只能访问其中的服务器。

6、DHCP 要启用 DHCP中继dhcp-relay,这样配置就完成了。

CISCO ASA5510防火墙 如何配置指定内部IP上外网,我是新手,请举例最好

启动: systemctl start firewalld

添加:firewall-cmd?--zone=public?--add-port=3306/tcp?--permanent (--permanent永久生效,没有此参数重启后失效)

重新载入:firewall-cmd?--reload

扩展资料:

防火墙使用技巧

一、所有的防火墙文件规则必须更改。

尽管这种方法听起来很容易,但是由于防火墙没有内置的变动管理流程,因此文件更改对于许多企业来说都不是最佳的实践方法。如果防火墙管理员因为突发情况或者一些其他形式的业务中断做出更改,那么他撞到枪口上的可能性就会比较大。但是如果这种更改抵消了之前的协议更改,会导致宕机吗?这是一个相当高发的状况。

防火墙管理产品的中央控制台能全面可视所有的防火墙规则基础,因此团队的所有成员都必须达成共识,观察谁进行了何种更改。这样就能及时发现并修理故障,让整个协议管理更加简单和高效。

二、以最小的权限安装所有的访问规则。

另一个常见的安全问题是权限过度的规则设置。防火墙规则是由三个域构成的:即源(IP地址),目的地(网络/子网络)和服务(应用软件或者其他目的地)。

为了确保每个用户都有足够的端口来访问他们所需的系统,常用方法是在一个或者更多域内指定打来那个的目标对象。当你出于业务持续性的需要允许大范围的IP地址来访问大型企业的网络,这些规则就会变得权限过度释放,因此就会增加不安全因素。

三、根据法规协议和更改需求来校验每项防火墙的更改。

在防火墙操作中,日常工作都是以寻找问题,修正问题和安装新系统为中心的。在安装最新防火墙规则来解决问题,应用新产品和业务部门的过程中,我们经常会遗忘防火墙也是企业安全协议的物理执行者。每项规则都应该重新审核来确保它能符合安全协议和任何法规协议的内容和精神,而不仅是一篇法律条文。

四、当服务过期后从防火墙规则中删除无用的规则。

规则膨胀是防火墙经常会出现的安全问题,因为多数运作团队都没有删除规则的流程。业务部门擅长让你知道他们了解这些新规则,却从来不会让防火墙团队知道他们不再使用某些服务了。了解退役的服务器和网络以及应用软件更新周期对于达成规则共识是个好的开始。运行无用规则的报表是另外一步。黑客喜欢从来不删除规则的防火墙团队。

五、每年至少对防火墙完整的审核两次。

如果你是名信用卡活动频繁的商人,那么除非必须的话这项不是向你推荐的最佳实践方法,因为支付卡行业标准1.1.6规定至少每隔半年要对防火墙进行一次审核。

百度百科--防火墙

方正方通 防火墙 设定某些IP不可以访问外网 怎么设置?

首先你要配置一下全局的NAT,然后配置策略,方向是inside->outside,源是any,目标是any,最后别忘了在核心交换机和防火墙上各加一个默认路由指向外网,防火墙具体命令你可以度娘,流程就是上面这样。

你把这第8条放到最前面,你“内网”和“宿舍网”的地址在第1和第2条,就让限制的地址“禁外”也出去了。另外,这个“禁外”的只要outgoing方向就行,不需要incoming(你配了也没有作用)。

声明:本站所有文章资源内容,如无特殊说明或标注,均为采集网络资源。如若本站内容侵犯了原著者的合法权益,可联系本站删除。