防火墙在哪一层工作的_防火墙工作于哪一层

1.代理服务作为防火墙技术主要在osi的哪一层实现

2.防火墙的核心技术有哪些

3.防火墙可分为哪几种类型

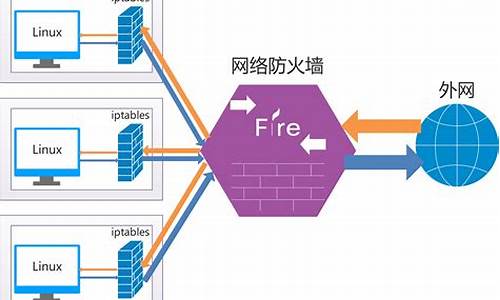

针对普通用户的个人防火墙,通常是在一部电脑上具有封包过滤功能的软体,如ZoneAlarm及Windows XP SP2後内建的防火墙程式。而专业的防火墙通常为网路装置,或是拥有2个以上网路介面的电脑。以作用的TCP/IP堆叠区分,主要分为网路层防火墙和应用层防火墙两种,但也有些防火墙是同时运作於网路层和应用层。

网路层(封包过滤型)防火墙[编辑]

运作於TCP/IP协定堆叠上。管理者会先根据企业/组织的策略预先设定好封包通过的规则或用内建规则,只允许符合规则的封包通过。

一般而言,由於来源IP不易阻挡,通常藉由阻挡非80/443的埠,以阻挡来自非80/443的埠的不需要的流量。

网路层防火墙可分为:状态感知(stateful)与无状态感知(stateless)。

状态感知(stateful)

状态感知防火墙会针对活动中的连线维护前後传输的脉络,并使用这些状态资讯来加速封包过滤处理。

根据需求,现行的网路连线由各种性质描述,包括:来源端IP位置,目的端IP位置、UDP或TCP埠口号码,以及连线所处的状态阶段(连线初始化、交握中,资料传输中、或完成连线)。

如果有封包与现存连线不符,防火墙会根据规则来评估此封包是否该属於另外一个新连线。如果封包符合现存连线,防火墙会根据自己所建立的状态表完成比对,该封包就不必额外处理,即可通过两端网路。

无状态感知(stateless)

无状态感知防火墙所需较少的记忆体,针对於通过的封包,作比较简易与快速的过滤。如此,相较於查询对话工作期间(session),无状态感知防火墙所耗的时间也较少。

这种防火墙可处理无状态网路通讯协定,这种协定并没有对话工作期间(session)的概念。

反之,这种防火墙无法根据沟通的两端所处的状态阶段作出复杂的决策。

我们也能以另一种较宽松的角度来制定防火墙规则,只要封包不符合任何一项「否定规则」就予以放行。现在的作业系统及网路装置大多已内建防火墙功能。

较新的防火墙能利用封包的多样属性来进行过滤,例如:来源 IP 位址、来源埠号、目的 IP 位址或埠号、服务类型(如 HTTP 或是 FTP)。也能经由通讯协定、TTL 值、来源的网域名称或网段...等属性来进行过滤。

应用层防火墙[编辑]

防火墙的视察软体介面范例,纪录IP进出的情况与对应

应用层防火墙是在TCP/IP堆叠的「应用层」上运作,使用浏览器时所产生的资料流或是使用 FTP 时的资料流都是属於这一层。应用层防火墙可以拦截进出某应用程式的所有封包,并且封锁其他的封包(通常是直接将封包丢弃)。理论上,这一类的防火墙可以完全阻绝外部的资料流进受保护的机器里。

防火墙藉由监测所有的封包并找出不符规则的内容,可以防范电脑蠕虫或是木马程式的快速蔓延。实际上,这个方法繁复(因软体种类极多),所以大部份防火墙都不会考虑以这种方法设计。

截至2012年,所谓的下一代防火墙(NGFW)都只是「拓宽」并「深化」了在套用栈检查的能力。例如,现有支援深度分组检测的现代防火墙均可延伸成入侵预防系统(IPS),使用者身分整合(使用者ID与IP或MAC位址系结),和Web套用防火墙(WAF)。

代理服务作为防火墙技术主要在osi的哪一层实现

卡、交换机、集线器、路由器、Modem、防火墙、UPS、测试设备、网络机柜、***设备、打印服务器、光纤设备等等。

第一层 (物理层)

集线器 中继器

第二层 (数据链路层)

二层交换机 网桥

第三层 (网络层)

路由器 三层交换机

防火墙的核心技术有哪些

应用层。

1、应用层代理可以控制对特定端口的访问,代理服务器可以拦截传输层的TCP连接请求,并按照预先定义的规则来决定允许该连接通过。这使得代理服务在应用层提供了有效的防火墙功能。

2、应用层代理可以提供更高级的安全功能,代理服务器可以检查客户端和服务器之间的通信内容,以识别和防止潜在的安全威胁。这种检查不仅限于数据包的内容,还可以包括应用程序级别的协议和消息格式。

防火墙可分为哪几种类型

防火墙的核心技术有:状态检查、通信过滤、动态路由过滤技术、访问控制技术、包过滤技术、应用代理技术等。

1、状态检查。状态检查是防火墙技术的核心,也称为“动态端口检查”,它是防火墙技术内部底层数据流检查策略。

2、通信过滤。这是现代防火墙技术中最常用的一种安全技术。

3、动态路由过滤技术。它具有处理复杂的网络拓扑结构,实现安全过滤的优点。

4、访问控制技术。它主要是为不同用户提供的安全措施。

5、包过滤技术。包过滤技术是一种简单、有效的安全控制技术,它工作在网络层,通过在网络间相互连接的设备上加载允许、禁止来自某些特定的源地址、目的地址、TCP端口号等规则,对通过设备的数据包进行检查,限制数据包进出内部网络。

6、应用代理技术。应用代理防火墙工作在OSI的第七层,它通过检查所有应用层的信息包,并将检查的内容信息放入决策过程,从而提高网络的安全性。

防火墙是根据工作范围及其特征来分类的,分为过滤型防火墙、应用代理类型防火墙及复合型防火墙等。

1、过滤型防火墙

过滤型防火墙是在网络层与传输层中,可以基于数据源头的地址以及协议类型等标志特征进行分析,确定是否可以通过。在符合防火墙规定标准之下,满足安全性能以及类型才可以进行信息的传递,而一些不安全的因素则会被防火墙过滤、阻挡。

2、应用代理类型防火墙

应用代理防火墙的工作范围就是在OIS的最高层,位于应用层之上。可以完全隔离网络通信流,通过特定的代理程序就可以实现对应用层的监督与控制。

3、复合型防火墙

复合型防火墙是应用较为广泛的防火墙。综合了包过滤防火墙技术以及应用代理防火墙技术的优点,同时摒弃了两种防火墙的原有缺点,大大提高了防火墙技术在应用实践中的灵活性和安全性。

防火墙功能

1、网络安全的屏障

一个防火墙(作为阻塞点、控制点)能极大地提高一个内部网络的安全性,并通过过滤不安全的服务而降低风险。由于只有经过精心选择的应用协议才能通过防火墙,所以网络环境变得更安全。如防火墙可以禁止诸如众所周知的不安全的NFS协议进出受保护网络,这样外部的攻击者就不可能利用这些脆弱的协议来攻击内部网络。

2、强化网络安全策略

通过以防火墙为中心的安全方案配置,能将所有安全软件(如口令、加密、身份认证、审计等)配置在防火墙上。与将网络安全问题分散到各个主机上相比,防火墙的集中安全管理更经济。例如在网络访问时,一次一密口令系统和其它的身份认证系统完全可以不必分散在各个主机上,而集中在防火墙一身上。

3、监控审计

如果所有的访问都经过防火墙,那么,防火墙就能记录下这些访问并作出日志记录,同时也能提供网络使用情况的统计数据。当发生可疑动作时,防火墙能进行适当的报警,并提供网络是否受到监测和攻击的详细信息。另外,收集一个网络的使用和误用情况也是非常重要的。

声明:本站所有文章资源内容,如无特殊说明或标注,均为采集网络资源。如若本站内容侵犯了原著者的合法权益,可联系本站删除。